| Navegación |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

| |

todas las entradas

Hoy salio al mercado del malware algo muy especial, se trata del nuevo Troyano privado BioHazard 3.2, es 100% indetectable a todos los antivirus y firewalls, es estable, rápido, de muy fácil uso y posee todas las características de un buen troyano.

El troyano posee nuevos métodos de inyección y ocultacion que permiten saltear a los antivirus como si nada incluyendo la defensa proactiva del Kaspersky 2009, esta demás decir que se saltea también a los mejores firewalls.

El codigo avanzado y limpio permite reducir el ping y mejorar la velocidad en la captura de pantalla y de cámara (supera notablemente al bifrost y poison ivy).

Metodo de autoinicio actualizado, para que el troyano se inicie perfectamente en Windows Vista.

La interfaz del BioHazard se diseño para que sea usado por personas con conocimiento nulos de informática, ideal tanto para quienes quieran espiar a sus empleados, esposas o hijos, sin que se den cuenta como para los que quieran obtener datos confidenciales o contraseñas especificas de alguna pc.

Características básicas:

-Administrador de archivos [Imagen]

-KeyLogger [Imagen]

-Captura de Pantalla [Imagen]

-Captura de cámara [Imagen]

-Procesos/Matar [Imagen]

-Shell remota [Imagen]

-Enviar Mensajes de error/advertencia [Imagen]

-Procesos inteligentes

Garantía

Garantía de indetectabilidad de 6 meses sin cargo, a partir de los 6 meses se cobrara una comisión mínima por su reemplazo.

Compras

El troyano BioHazard 3.2 Privado completo tiene un costo de 65 Euros, si estas interesado en comprarlo agrega a gbl-hack@hotmail.com o escribanos desde la PAGINA DE CONTACTO.

Tu pregunta no nos molesta, pregunta sin compromiso de compra.

18dejunio Publicado por MAURO Etiquetas: ENCRIPTADORES, INDETECTABLES

Les traigo una version modificada del K!cryptor que realizo Topcat exclusivamente para los usuarios d troyanosyvirus e indetectables.

Modifico las firmas del KAV, nod32, AVG, Avast, y tambien se saltea Mcafee, Panda, Norton y supongo que otros mas.

Testee el poison ivy 2.3.2 encriptado con este crypter en mi Virtual box con estos antivirus y se los saltea a todos como si nada, tambien funciona con bifrost.

El cliente del K!cryptor dice modificado por Polifemo porque anteriormente habia sido modificado por el, despues Topcat modifico el stub.

Descarga:

K! Cryptor mod de Topcat

K! Cryptor mod de Topcat

No lo suban a virustotal!! usen las maquinas virtuales!!

8dejunio Publicado por MAURO Etiquetas: INDETECTABLES

Av fucker es un programa que permite facilitar el proceso de busqueda de firmas detectadas por los antivirus de cualquier archivo, para despues dejar indetectable ese archivo que supuestamente es algun malware.

¿Que hace AV Fucker?

Toma un archivo malware (puede ser un virus, troyano, etc.) y va haciendo copias del mismo sobrescribiendo un byte con 0 y dejando constancia del offset modificado en el nombre de archivo (el numero de offset está en decimal).

Al finalizar tendremos miles de copias del malware en una carpeta.

Luego debemos escanear la carpeta con un antivirus "configurado para que borre automáticamente los archivos infectados". Cuando terminemos encontraremos que algunos servers no se borraron porque no los detectó.

Estos servers no detectados pueden no funcionar !!!, porque se les ha modificado un byte.

Una vez que tienen estos archivos, aunque no anden, pueden probar cambiando el offset detectado por algo que se asemeje más al byte original.

Esta etapa es de prueba y error como hacíamos con el AVPOffset de Senna.

En el campo "Source File" selecciona el archivo malware (virus, troyanos, etc).

2) En "Destination Folder" selecciona la carpeta donde los archivos serán creados.

3) Selecciona "Start offset" y "End Offset". Este es el rango de offset que será modificado. Por cada offset que se modifica se crea un archivo así que esto está directamente relacionado con la cantidad de espacio en disco duro que será necesaria para completar la opración.

Cuando el archivo de origen es grande es recomendable ajustar los offset para hacer el proceso en varias etapas. Ten en cuenta que, por ej. un server de unos 100 Kb x 100000 copias (la cantidad de bytes) ocuparía como 10 GB en nuestro disco.

En cuanto al offset de inicio no te recomiendo que lo bajes de 1000 ya que todos los ejecutables empiezan de forma similar, por lo que no es relevante para buscar que es lo que detecta el antivirus.

4) Presiona "Calculate" para ver cuantos archivos serán creados y el espacio que ocuparán en el disco rígido.

5) Presiona "Start !!!" para iniciar el proceso.

En la ventanita de abajo podrás ver el progreso de la operación, también podrás cancelarla si lo deseas.

Al finalizar se escuchará done.wav para avisarte que ya ha terminado.

Ahora deberemos escanear la carpeta con el antivirus "configurado para que borre automáticamente los archivos infectados". En lo demás me remito a lo que escribí más arriba sobre "Que hace AV Fucker".

¿Que pasa si al terminar todos los rangos el Antivirus detectó y borró todo?

Esto puede suceder porque el antivirus detecta más de una cadena, lo que es más frecuente en antivirus buenos y troyanos muy conocidos. Se ha reportado que esto es más fecuente en los troyanos con método de inyección en exe.

La solución es con un editor hexadecimal reemplazar la mitad de los bytes del archivo con "0" (ceros), siempre arrancando del offset 1000. Escanear para ver si sigue detectado y si es así volver a probar con el "AV Fucker" en el rango de offset que no tocamos. Si se vuelve a fracasar hacer lo mismo del editor con la otra mitad del archivo o con un pedazo más grande.

Quien ya haya usado un editor hexadecimal para burlar antivirus sabrá de lo que hablo, de lo contrario creo que igual pueden captar la idea.

Descarga:

Av fucker beta 3 (rapidshare)

Av fucker beta 3 (megaupload)

29deabril Publicado por MAURO Etiquetas: ENCRIPTADORES, INDETECTABLES

Ar crypt es un encriptador privado scantime que deja los archivos encriptados 100% indetectable a los antivirus, los encriptadores scantime solo encriptan durante el escaneo, no durante la ejecucion (runtime), osea que si lo escanean con cualquier antivirus le saldra que el archivo no contiene virus, pero al ejecutarlo el antivirus dara la alerta.

Esto puede ser util para enviar por mail archivos muy detectados por los avs de hotmail o gmail como el bifrost, pero para lo que mas se usa es para encriptar avkillers u otra clase de virus, no es muy recomendado para troyanos.

Esta herramienta es unica y exclusiva de troyanosyvirus asi que no lo suban a VT, ni a ninguna de esas paginas, depende de nosotros de cuanto durara esta herramienta, si dura menos de 2 semanas hare una seccion VIP para descargar este tipo de programas y se soluciona todo.

Descarga:

AR crypt private (mediafire)

AR crypt private (rapidshare)

28demarzo Publicado por MAURO Etiquetas: INDETECTABLES, MANUALES, VIDEOS

Introduccion:

En este video se ve como dejo un server puro del troyano poison ivy 2.3.2 indetectable al antivirus nod32 actualizado al dia.

El metodo que uso es uno de los mas faciles y rapidos, lo que realizo es buscar y encontrar la firma detectada por el antivirus con el signaturezero, reemplazando con ceros por partes el codigo hasta ayarla, una vez ayada la firma detectada exactamente, simplemente la reemplazo con ceros y el server queda indetectable al antivirus y totalmente funcional. Este metodo no requiere de edicion hexadecimal, cambios de flujo ni nada de eso, simplemente lo que se hace es borrar la firma, por lo tanto no funcionara con todos los troyanos ni con la mayoria de los encriptadores, porque romperian el archivo, si lo quieren terminar con cualquier encriptador o troyano pueden continuar leyendo el manual de Octalh (desde pag9).

Yo lo demostre con el poison ivy porque el tamaño de su server es muy pequeño y es rapido para encontrar las firmas, y utilize el nod32 porque es el antivirus que utilizo, pero un amigo lo probo con el KAV y funciona perfectamente (tienen que desactivar la inyeccion en la creacion del server para que no lo detecte la defensa proactiva de mierda)

Video:

Pasos que realize:

-Primero y principal exclui del nod32 la carpeta con la que voy a trabajar por el simple hecho de evitar que salte el cartelito diciendo que se encontro un virus cada vez que ejecuto el signaturezero, el poison ivy, los server, y demas.

-Descargue el poison ivy 2.3.2 y el signaturezero y los puse en la carpeta donde trabajare, anteriormente excluida con el nod32.

-Lo siguiente que realize fue crear el server del poison ivy 2.3.2 y lo coloque en la misma carpeta con el nombre SERVER.exe.

-Lo escanie con el nod32 y obiamente lo detectaba como troyano.

-Ejecute el siganturezero y abri el server que cree con el poison ivy (SERVER.exe)

-Rellene con ceros la parte de la derecha del server y guarde el archivo resultante con nombre "1" sin extencion.

-Abri el notepad para anotar los datos, en este caso anote 3498 que es hasta donde rellenare de ceros (no es nesesario, pero sirve para agilizar)

-Escanie el archivo "1" que guarde, con el nod32 y me aparecia que el archivo estaba infectado, lo que quiere decir que la firma que buscamos se encuentra del lado izquierdo, ya que no se relleno de ceros ese lado.

-Abri de vuelta el signaturezero, abri el server y rellene de ceros la parte izquierda del server desde 512 hasta 3498 y guarde el archivo como "2"

-Escanie el archivo "2" con el nod y me decia que el archivo estaba desinfectado, quiere decir que la firma se encuentra entre 512 y 3498.

-Despues avanze un poco hacia la izquierda, pase de 3498 a 2505, lleno de ceros guarde como "3" y analise el server: limpio, por lo tanto la firma se encuentra entre 512 y 2505.

-Seguidamente avanze hacia la derecha de 512 a 1287 lleno de ceros, guardo, analizo: server limpio, la firma se encuentra entre 1287 y 2505

-Avanzo hacia izquierda de 2505 a 2029, lleno, guardo, analizo, server limpio, la firma se encuentra entre 1287 y 2029

-Y haci sigo hasta que llego a llenar de ceros entre 1679 y 1777, guardo, analizo y me da que esta infectado, por lo tanto la firma no esta entre 1679 y 1777, por logica tiene que estar entre 1777 y 2029 y sigo el procedimiento.

-De esta manera sigo avanzando de izquierda a derecha e inversamente hasta llegar ayar la firma.

-Una vez allada la firma exacta (en mi caso esta entre 1971 y 1973), la relleno de ceros y guardo el archivo resultante con extencion .exe.

-Eso es todo ya tengo mi server del poison ivy indetectable al nod32 y pueden ver que funciona perfectamente.

Video:

Dejando indetectable el poison ivy al nod32 con signaturezero (online en flash)

Dejando indetectable el poison ivy al nod32 con signaturezero (descarga en wmv)

Descargas:

SignatureZero

Poison Ivy 2.3.2

25demarzo Publicado por MAURO Etiquetas: GUSANOS/WORMS, INDETECTABLES, VIRUS

PersonalCAKE es una version mejorada por Blu3 l0llip0p del famoso Generador de Worms 3sk0r8ut0 de hendrix.

Es ideal para infectar pcs masivamente, es totalmente indetectable y durara mucho tiempo sin que lo detecten ya que esta hecho en batch, a continuacion le detallo sus caracteristicas:

1. Propagacion por P2P

2. Mensage al iniciarse

3. Agregarse al Registro

4. Infectar archivos .rar

5. Borrar archivos

6. Manipular red LAN

7. Añadir Usuario y Pass

8. Copiarse y Ocultarse

9. Descargar archivo en la victima

10. Crear muchas carpetas en el HD de la victima

11. Apagar el PC de la victima en x segundos

12. Reiniciar el PC de la victima en x segundos

13. Incluir codigo de virus

14. Bloquear Crtl+Alt+Sup

15. Borrar AV

16. Informacion adicional

17. Salir

Usenlo con cuidado y bajo su propia responsabilidad, tengan en cuenta que se propaga muy rapidamente y por lo tanto se puede tornar incontrolable.

Descarga:

personalCAKE (rapidshare)

personalCAKE (megaupload)

Manual:

Manual del generador de Worms de Hendrix

Codigo fuente:

Source personalCAKE (desde el blog)

Source personalCAKE (descarga .txt)

23demarzo Publicado por MAURO Etiquetas: BINDERS/JOINERS, INDETECTABLES

El SFX compiler es el programa que uso yo para juntar varios archivos, como por ejemplo el server del bifrost con una foto, lo bueno que tiene es que es totalmente indetectable a diferencia de los binders o joiners que hay en el blog.

Descripcion

SFX Compiler es una más que válida alternativa para aquellos que busquen un programa sencillo y eficaz para realizar compilaciones de archivos autoextraíbles.

El programa permite al usuario agregar tantos ficheros como necesite en un sólo archivo ejecutable, pudiendo configurar distintas opciones referentes a éste que le dotarán tanto de funcionalidad en su tarea como de cierto nivel de personalización.

Como decíamos al principio, el manejo de SFX Compiler es en extremo sencillo: una interfaz dividida en una doble ventana nos permite agregar fácilmente archivos al ejecutable y ajustar los parámetros necesarios.

Entre estos parámetros existe la posibilidad de ejecutar un archivo concreto justo al finalizar la extracción de ficheros, mantener la estructura de carpetas original o personalizar botones y texto en los cuadros de diálogo.

Descarga:

SFX Compiler 2.03 (uptdown)

Videotutorial:

Juntar un troyano con una imagen y cambiarle el icono

Prohide keylogger es un nuevo keylogger indetectable con caracteristicas unicas:

+Logs de capturas totalmente innovadores:

-Los logs se leen en html simple, son mucho mas faciles de leer que los de otros keyloggers conocidos, aqui un ejemplo.

-Capturan todas las teclas (espacio, shift, ctrl, backspace, etc)

-Captura los procesos donde se realizan las pusaciones (por ejemplo en el MSN ventana: MAURO conversacion)

-Captura tiempo de inicio y fin

+Ocultacion avanzada:

-Indetectable a todos los antivirus durante escaneo y ejecucion.

-Posee nuevos metodos para saltearse la heruistica de los antivirus mas conocidos.

-Se ejecuta en modo a prueba de fallos y demas

Por ahora hay dos versiones, una version demo local y otra version full privada con downloader.

ProHide Remote Keylogger demo version

Esta version del prohide keylogger es local, o sea que solo se puede usar en una computadora donde se pueda tener acceso fisico, pero se puede ocultar para evitar sospechas.

Los logs se guardan en la misma pc y permite empezar o cancelar las pulsaciones con un solo click.

Descarga:

ProHide Remote Keylogger demo version (rapidshare)

ProHide Remote Keylogger demo version (mirror miarroba)

ProHide Remote Keylogger full privado.

Esta version es remota, puede ser instalada en cualquier pc sin que sea detectado, esta a la venta por ser una version privada.

Caracteristicas:

+Indetectable

-Por ser de venta limitada se puede asegurar indetectabilidad total de por vida para los antivirus mas conocidos

+Remoto

+Subida de los logs mediante FTP

-Posibilidad de testearlo

+Downloader incluido

-Permite seleccionar el tiempo de espera

-Permite testearlo

+Posibilidad de Cambiar el icono

+Muy configurable

-Eleccion del intervalo de cada log

-Posibilidad de matar el keylogger

-Matar proceso al ejecutar

-Posibilidad de guardar la configuracion

-Es muy facil de configurar

+Contraseña de seguridad para el usuario

Esta version esta a la venta y se vendera una cantidad limitada para evitar que sea detectado por los antivirus.

El prohide remote keylogger full privado tiene un precio de 50 USD (dolares estadounedenses). Tambien se realizan versiones de acuerdo a sus necesidades, en este caso el precio se arregla con el programador. Para compras o consultas me agregan a mi msn gbl-hack @ hotmail.com, me envian un mensaje o me contactan con el formulario de la pagina de contacto.

6demarzo Publicado por MAURO Etiquetas: INDETECTABLES, TROYANOS

Hace unos dias salio la version 1.3.3 de un troyano llamado RCBF, es muy parecido al bifrost en su aspecto y en caracteristicas, pero este es indetectable por ahora y tiene nuevos metodos de salteo de firewall y ocultacion.

La creacion del server se realiza fuera del cliente con un builder que viene incluido en la descarga, al parecer no funciona en pcs remotas que ya tengan un server del bifrost instalado, a menos que se le de la opcion "update" desde el bifrost si ya se tiene como victima.

Al crear el server este ya viene incluido con el keylogger y el pack de extencion, a diferencia de el bifrost que da la opcion de elejirlo o no.

Imagenes:

Cuando analize el builder y el cliente me di cuenta que escanea unas ips (60.216.0.0/16 y 199.176.0.0/16) en el puerto 445, no se para que realiza eso, les aviso antes para que no digan que posteo cosas con "regalitos" eso viene de parte del autor y no se para que servira.

Les dejo los analisis de anubis

Analisis del Cliente

Analisis del Builder

Descarga:

RCBF v1.3.3 Evaluation Edition Released (pagina oficial)

RCBF v1.3.3 Evaluation Edition Released (rapidshare subido por mi)

Pagina oficial: http://hi.baidu.com/redchilde

26defebrero Publicado por MAURO Etiquetas: INDETECTABLES

En este tutorial de 23 paginas se enseña uno de los metodos mas efectivos para burlar los antivirus, se trata de la modificacion de sus firmas maliciosas.

Este metodo requiere algo de paciencia pero vale la pena por sus resultados.

El manual esta muy completo, bien explicado y con muchas imagenes, tambien esta disponible la descarga de las herramientas que se utilizan.

Descargas

Manual (megaupload)

Herramientas (megaupload)

PASS: http://www.octalh.mx.gs

Manual (rapidshare)

Herramientas (rapidshare)

PASS: http://octalh.33host.com

20defebrero Publicado por MAURO Etiquetas: INDETECTABLES, TROYANOS

Ayer salio la version 4 del troyano turco, troyano que se caracteriza por su gran cantidad de herramientas y sus funciones FUN.

Por ahora es indetectable y tiene la opcion de cambiarle el lenguaje a español y a otros idiomas mas.

Lo nuevo:

- Remote Desktop feature added.You can view remote screen and control it via your keyboard and mouse.

- Now you can record video from remote webcam.

- Audio streaming feature added.

- Now you don't need to download images from remote computer,you can view them with thumbnail manager.

- You can get MSN logs with MSN Sniffer.

- You can block harmful web-pages on remote computer.

- You can manage remote computer with ms-dos commands.(Remote Shell)

- New functions added for server secrecy

- -Now it is harder to delete server

- -Server can't be show in registry,searching files,msconfig,etc.

- -Server can't be shown in ctrl+alt+del menu[Vista/Xp/95/98/ME].

- -Server prevents system restoring.It deletes all system restore points.

- Server size is %60 smaller now.

- Connection bug fixed

- Now server can't be dedectd by any anti-virus software,

- but i think it will be dedected soon.

- Some changes were made in Client appearance

- Now advanced keylogger can capture clipboard changements.

- You can install any file to remote computer from internet via Remote Downloader.

- Now you can get more information about remote computer.

- You can learn installed softwares on remote computer.

- Help mode added.So you can create visible servers.

Imagenes:

En español:

Editado:

Cuando lo ejecutan al cliente modifica su pagina de inicio por la pagina principal del troyano del Internet Explorer 6.

Si nesecitan saber como sacarla dejen un comentario asi les respondo.

Descarga:

Turkojan 4 (pagina oficial)

Turkojan 4 (mirror rapidshare)

Manual: Tutorial Turkojan 4.0 + Metodo indetectable

Pagina oficial: www.turkojan.com

16defebrero Publicado por MAURO Etiquetas: ENCRIPTADORES, INDETECTABLES

Hola e tenido unos problemas con el creador de estos encriptadores, asi que me canse y pongo a la venta sus encriptadores privados a menor precio.

Los dos son totalmente indetectables.

La version 2.2 tiene un costo de 30 US, y la version 2.3 con la posibilidad de cambiar el icono final cuesta 40US, las dos son totalmente indetectables, el creador las vende a 70 euros cada una.

Estos encriptadores son privados y son menos de 10 personas las que lo tienen y segun ellos nadie lo subio a virustatal, por lo que duraran bastante tiempo.

Imagenes:

Cryptic 2.2:

Cryptic 2.3:

Cryptic 2.3:

CANCELADAS LAS VENTAS

Para consultas, arreglos o demas vallan hacia la pagina de CONTACTO y me agregan al msn o me envian un mail.

28deenero Publicado por MAURO Etiquetas: ACCESO REMOTO, INDETECTABLES, MANUALES

En este manual sacado de LOS CUADERNOS DE HACKXCRACK, se explica como convertir el inofensivo servidor ftp Serv-U 2.5 en un pequeño troyano totalmente indetectable e inmune a los antivirus.

El texto esta completo, todo desde 0, y esta escrito para personas que recien se inician en el tema de los troyanos.

Descarga:

Crea tu primer troyano - indetectable e inmune a los antivirus

(mirror rapidshare)

22deenero Publicado por MAURO Etiquetas: INDETECTABLES

Recien haciendo unas pruebas descubri que si al server de bifrost 1.2b lo juntamos con el rude surprise 1.1.1, queda 99% indetectable y funcional, solo lo detecta el AVG con la ultima actualizacion.

Lo que tenemos que hacer es simplemente agregar nuestro server de bifrost, sin ningun otro archivo al rude surprise, clickeamos en build, y ya tenemos nuestro server indetectable.

Asi les debe quedar:

Informacion exclusiva de troyanosyvirus.com.ar

14deenero Publicado por MAURO Etiquetas: INDETECTABLES, OTROS, UTILIDADES

Esta aplicacion creada por Angel Sanchez, sirve para robar toda la informacion que se encuentre en un disco extraible, puede ser utilizado en ciberCafes universidades, etc.

Cuando se inserta un disco extraíble (pendrive, mp3, mp4, camaras, etc.) todos los datos serán copiados de forma silenciosa a una carpeta oculta.

Este programa puede ser muy util para algunas personas, ademas no es reconocido como una herramienta de hacking, asi que es totalmente indetectable por los antivirus.

Como se usa:

Primero se debe copiar o descoprimir toda esta carpeta en un lugar oculto donde ningún usuario la vea.

Después se ejecuta el programa instalar.

Una ves instalado no se debe cambiar el nombre a esta carpeta y mucho menos moverla a otro sitio.

La próxima ves que se inserte un disco extraíble todos los datos serán copiados de forma silenciosa en esta misma carpeta.

Solo funciona con el usuario actual de windows.

Para desinstalar el programa, ejecuten el desinstalador y listo (los archivos copiados deben ser borrados manualmente)

Descarga:

Robar datos de los discos extraíbles

1deenero Publicado por MAURO Etiquetas: ENCRIPTADORES, INDETECTABLES

Les traigo esta version del Open source crypter, modificado por polifemo en diciembre del 2007.

Lo probe con el bifrost 1.2b y quedo detectable solo a 4 antivirus, 3 que no usa nadie y el kaspersky. Creo que con la version comun 1.2 no funciona muy bien.

Despues lo probe con el poison ivy 2.1.4 version privada, y lo mejoro bastante, sumandole el themida Quedo detectable a solo 2 antivirus que tampoco usa nadie.

El poison ivy 2.3.0 paso de ser detectado por casi todos los antivirus a ser detectado por solo 4 antivirus. Gran mejoria para un troyano tan conocido, y teniendo en cuenta que ademas se le puede modificar las firmas, pasarle themida, etc.

En fin, uno de los mejores encriptadores hoy en dia.

Descarga:

Open crypter Mod de polifemo diciembre del 2007 (subido por polifemo)

Open crypter Mod de polifemo diciembre del 2007 (mirror subido por mi)

26dediciembre Publicado por MAURO Etiquetas: INDETECTABLES, MANUALES

En este manual se ve una de las maneras mas faciles de dejar indetectable un troyano a varios antivirus, utilizando el themida, el Lord-Pe, el iexpress y el resource hacker.

Posteo este manual ya que varios me pidieron que ponga algo mas facil. Si quieren algo mucho mas efectivo pero un poquito mas dificil, pueden ver el metodo meepa.

Descarga en pdf:

Manual dejar indetectables troyanos

mirror rapidshare

24dediciembre Publicado por MAURO Etiquetas: BINDERS/JOINERS, INDETECTABLES

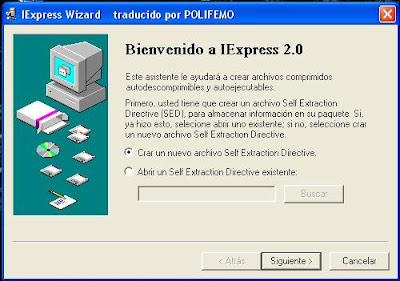

IExpress es una sencilla aplicacion incluida en el windows xp de Microsoft que incluye un Asistente para crear archivos comprimidos autodescomprimibles y autoejecutables. Podemos llamar al Asistente si ejecutamos directamente iexpress. Aunque esta en ingles, es muy facil de utilizar. Se que mas de alguno habra escuchado hablar de el, aunque un gran porcentaje de los que usan windows xp desconoceran de su existencia y uso.(en este caso para fines hacking)

Le podemos dar muchos usos de acuerdo a nuestras intensiones:

Cuando descargamos un programa no instalable, por ejemplo en un archivo zip que contiene todo el programa, suele contener muchos archivos y carpetas necesarios para su correcto funcionamiento, y no sabemos bien cómo ni dónde guardar estas carpetas, y a veces hasta se hace difÃcil encontrar el setup que ejecuta la aplicación entre la maraña de archivos. Lo mejor en estos casos es crearse un paquete ejecutable con el nombre de la aplicación, guardarlo en el sitio comodo para nosotros y olvidarnos de aquellas carpetas llenas de archivos.

Como binder indetectable:

Juntamos nuestro server (troyano) y una foto, por ejemplo: Creamos el instalador, y listo, 2 clicks y mientras vemos la foto se instala nuestra servidor silenciosamente

Normalmente lo encontramos En: Inicio/ Ejecutar/(escribimos) iexpress/ aceptar

Por defecto viene en ingles, y he de imaginar que a mas de alguno no le entendera, pero como ando de buenas XD aqui les dejo el iexpress traducido al español por POLIFEMO.

DESCARGA IEXPRESS ESPAÑOL AQUI!!

En caso de que no quieras bajar el IExpress traducido aqui te dejo un tuto publicado en el blog de como utilizarlo en ingles:

Manual del iexpress

Tambien puedes ver un video tutorial MUY BUENO en flash para ver como lo utilizan:

Ver videotutorial del iexpress

Y aqui un resultado: server+Themida y server+Themida+IExpress

Como ven la tasa de deteccion se redujo a la mitad y todo gracias al IExpress.

(El troyano del ejemplo es el SpyOne v 1.0.2FIX, solo (sin ninguna proteccion), lo ven hasta los ciegos XD

FUENTE: http://walhez.com

20dediciembre Publicado por MAURO Etiquetas: INDETECTABLES, TROYANOS

Salio a luz La version privada del poison ivy 2.1.4, al server solo sin encriptar ni nada lo detectan solo 5 antivirus que nadie usa.

Si lo encriptan con themida 1.8.5.5 lo detecan solo 3 antivirus pero no como troyano, sino como bot o como archivo encriptado. Lo malo de estas versiones privadas es que no vienen de la pagina del creador por lo tanto podrian tener "regalito", yo me arriesgue y lo probe, y funciona de maravilla creo que me voy a quedar con este.

Por lo visto el cliente es exactamente el mismo, lo unico que cambio es que es mas indetectable.

Descarga:

Poison Ivy 2.1.4 version privada (google pages)

Poison Ivy 2.1.4 version privada (mirror rapidshare)

19dediciembre Publicado por MAURO Etiquetas: ACCESO REMOTO, INDETECTABLES

Remote Administrator (Radmin) es un reconocido software de control remoto seguro, permite trabajar en un equipo remoto como si estuviera sentado enfrente. Este programa es la solución de acceso remoto ideal. Puede tener acceso al mismo equipo desde varias ubicaciones y utilizar transferencia de archivos avanzada, chats de voz y texto, Telnet, soporte de sistema de seguridad NT y otras características. Radmin supera a otros controles remotos en velocidad, fiabilidad y seguridad.

Esta aplicacion no es un troyano, por lo tanto es %100 indetectable. La captura de pantalla es muchisimo mas rapida y de mejor calidad que la de cualquier troyano.

Pero usando un poco la cabeza se lo puede convertir en troyano. Proximamente hare un manual de como troyanizarlo al radmin.

Descarga Radmin: Radmin 3.1 Control Remoto (Pagina oficial)

Pagina oficial: http://www.radmin.es/

|

|

|

|

|

|

|

|

|

|

|

|

|

Este sitio web fue creado de forma gratuita con PaginaWebGratis.es. ¿Quieres también tu sitio web propio?

Este sitio web fue creado de forma gratuita con PaginaWebGratis.es. ¿Quieres también tu sitio web propio?